تلقينا مؤخرًا رسالة بريد إلكتروني من جين ، والتي كتبت لنا عن رسالة نصية مشبوهة.

تعمل خبرته كتذكير مهم لإبقائنا يقظين مقارنة بالمخاطر الرقمية.

دعنا نغوص في لقاء جين واكتشف ما يعنيه لسلامتنا المالية في عام 2025.

ابق آمنًا ومعرفة – دون أي سعر! اشترك في تقرير Kurt’s Cybergoy لتنبيهات الأمن المجانية ونصائح التقنية

نقل نص الاحتيال في حالة تأهب (كورت “Cyrgai” ناتسون)

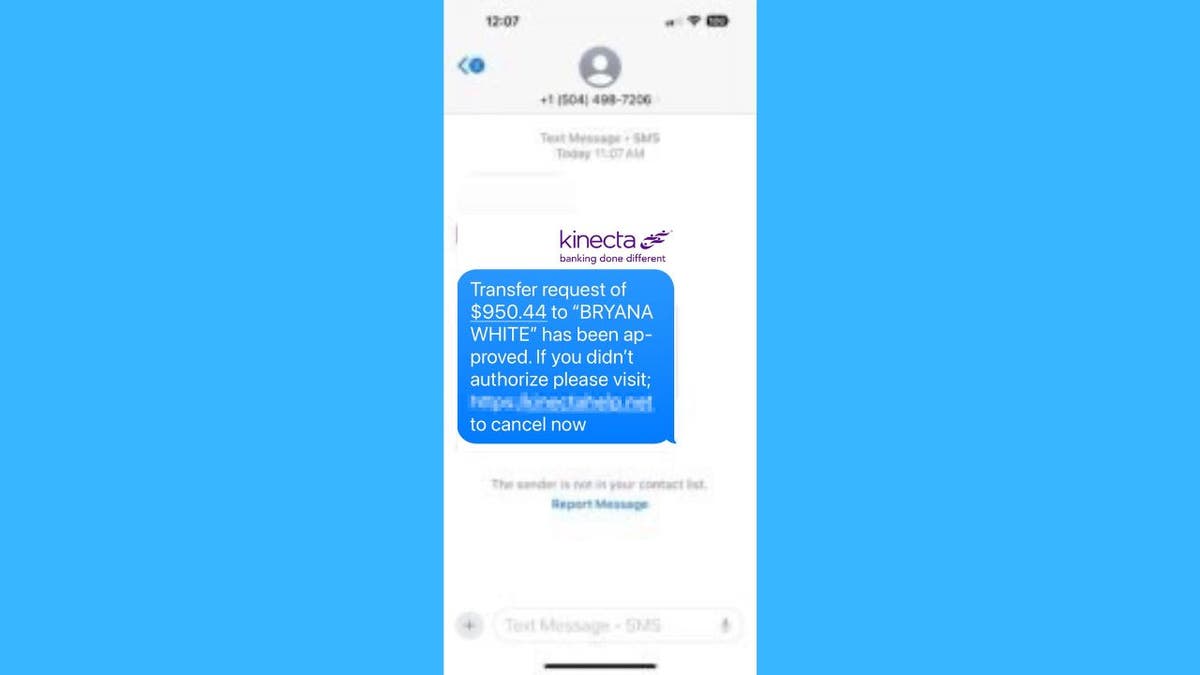

نص جين الخطير: محاولة احتيال الكتاب النصي

كتبتنا جين مع القلق التالي:

“لقد تلقيت للتو نصًا من Kanita في كاليفورنيا يقول:” تم اعتماد طلب نقل 50950.44 إلى Breana White. إذا لم تكن قد منحت الإذن ، فيرجى الاطلاع على الإلغاء الآن (الرابط هنا). ” هل هذا نص الاحتيال؟

سؤال جيد يا جين! إن توخيك أمر يستحق الثناء ، ونعم ، يجب أن تكون قلقًا. دعنا نقطع محاولة الاحتيال هذه ونرى لماذا تثير الكثير من الأعلام الحمراء.

نص الاحتيال في كانيتا (كورت “Cyrgai” ناتسون)

أفضل مكافحة الفيروسات لنظام التشغيل Mac و PC و iPhone و Androids – يلتقط Cybergoy

أعلام حمراء: العثور على عملية احتيال

تحتوي الرسالة النصية للجين على عدد من عمليات الاحتيال التي تعرض عملية احتيال يجب أن يكون الجميع على دراية بها:

عجل كسلاح: يستغل المحتالون مخاوفنا من الخسارة المالية لتدابير متسرع. يستخدمون عبارات مثل “ACT Now” أو “الآن إلغاء” في هذه الحالة ويحذرون من عواقب وخيمة إذا لم يتم اتخاذ إجراء فوري. إنه مصمم لتجاهل التفكير العقلاني ويمنعك من التحقق من التطبيق.

روابط مشبوهة: بنك شرعي تجنب إرسال روابط حساسة للأمن من خلال النص. يمكن لهذه الروابط تنزيل الفيروس على جهازك أو يأخذك إلى موقع ويب مزيف مصمم لسرقة معلوماتك الشخصية. قم دائمًا بتأكيد عنوان URL قبل إدخال أي بيانات حساسة.

تفاصيل محددة بعد غير معروفة: “براين وايت” والمبلغ الدقيق البالغ 950.44 دولار هو تكتيك ذكي. غالبًا ما تستخدم المخططات تفاصيل محددة لإنشاء وضع قانوني ، حتى عندما تكون هذه التفاصيل غير مألوفة للمستلم. الغرض من هذا النهج هو زيادة الشكوك ، وزيادة احتمال أن يعمل الشخص المتأثر بسرعة.

ما هو الذكاء الاصطناعي (AI)؟

تقليد العلامة التجارية: تستخدم المخططات في كثير من الأحيان خطط تقليد العلامة التجارية ، باستخدام شعارات مماثلة وخطوط ومخططات ألوان لاتخاذ وضع قانوني. تم تصميم استراتيجية الاحتيال هذه لتجعلك تعتقد أنك تتفاعل مع منظمة موثوق بها ، وبالتالي زيادة فرص الوقوع في عملية احتيالهم.

جهة اتصال غير خاضعة للرقابة: كن حذرًا مع النص غير المتوقع الذي يزعم أنه من البنك الذي تتعامل معه ، خاصة إذا لم تقم بالتسجيل في تنبيهات النص.

أخطاء التعويذة والأخطاء الرمزية: ابحث عن الأخطاء في الإملاء أو القواعد أو الترقيم. عادة ما تتم كتابة الرسائل المشروعة للبنوك وخالية من الأخطاء.

تطبيقات المعلومات الشخصية: غالبًا ما يطلب منك المحتالون “تأكيد” تفاصيل مثل رقم حسابك أو كلمة المرور. البنوك المشروعة لا تطلب معلومات حساسة من خلال النص.

عظيم للعروض التقديمية الحقيقية: الشكوك السريعة على الرسائل التي تعد بأرباح كبيرة أو وضوح غير متوقعة.

خطط الضغط: غالبًا ما يستخدم المحتالون لغة تخويف أو يضعون موعدًا نهائيًا صعبًا للتلاعب بك بطريقة سريعة للعمل دون تفكير.

الشخص الذي يتلقى نص الاحتيال (كورت “Cyrgai” ناتسون)

كيفية محاربة المتسللين لبطاقات الخصم التي هي بعد أموالك

Playbook’s Playbook: الكائنات المكشوفة

الأهداف الثلاثة الواضحة لهذه الاحتيال الرقمي في الاعتبار:

- البيانات المسروقة: لجذب مواقع الويب المزيفة لحصد أوراق اعتماد تسجيل الدخول.

- توزيع البرامج الضارة: غشك في تنزيل البرامج الضارة.

- الاحتيال المالي: أنت تتلاعب بك للكشف عن معلومات مالية حساسة.

أمثلة على المحتالين في العمل (كورت “Cyrgai” ناتسون)

يمكن للمخادعين 9 طريقة استخدام رقم هاتفك حتى تتمكن من محاولة الغش

كيف تنقذ نفسك من عمليات احتيال النص

منذ أن أصبح المحتالون متطورين ، من المهم للغاية أن تسلح نفسك بالمعرفة واتخاذ تدابير نشطة لحماية معلوماتك الشخصية. هناك سبع نقاط أساسية لمساعدتك في البقاء آمنة:

1. لا تنقر أبدًا على الروابط المشبوهة في الرسائل النصية: في حالة جين ، يمكن أن يكون النقر على الرابط موقعًا مزيفًا على موقع Kanita مصمم لسرقة بيانات اعتماد تسجيل الدخول.

2. حافظ على برنامج قوي لمكافحة الفيروسات: يمكن أن يساعد ذلك في اكتشاف ومنع البرامج الضارة التي يمكن تنزيلها إذا نقر الجين على رابط المخادع. أفضل طريقة لحماية نفسك من الروابط الخبيثة التي تقوم بتثبيت البرامج الضارة ، وربما الوصول إلى معلوماتك الخاصة ، هي تطبيق برنامج مضاد للفيروسات على جميع أجهزتك. يمكن لهذه الحماية أيضًا إبلاغك عن رسائل البريد الإلكتروني لصيد الأسماك والاحتيال في Renamware ، وحماية معلوماتك الشخصية والأصول الرقمية. احصل على أفضل فائزين بحماية مكافحة الفيروسات 2025 في أجهزة Windows و Mac و Android و iOS..

احصل على Fox Business على انقر هنا

3. اتصل ببنك مباشرة باستخدام القنوات الرسمية: يجب على جين الاتصال بالرقم الرسمي لكانيتا لتأكيد ما إذا كانت لديها مشكلة حقيقية في حسابها ، بدلاً من الرد على النص.

4. أبلغ النص إلى البنك الخاص بك وأرسله إلى 7726 (البريد العشوائي): من خلال الإبلاغ عن هذا النص ، يمكن لـ Jane Kanita وشركة الهاتف المحمول المساعدة في حماية المستخدمين الآخرين من عمليات الاحتيال المماثلة.

5. تمكين التحقق من عاملين (2 FA) على حساباتك: يمكن أن تمنع طبقة الأمان الإضافية هذه المحتالين من الوصول إلى حساب جين ، حتى لو حصلوا على كلمة مرور.

6. استخدم أدوات تصفية الرسائل القصيرة التي توفرها شركة الهاتف المحمول الخاصة بك: قبل الوصول إلى صندوق الوارد الجيني ، تستمتع هذه الأدوات بنص “kinket” المشبوه والعلم.

7. استثمر في خدمات إزالة البيانات الشخصية: يمكن أن يساعد ذلك في تقليل مقدار المعلومات الشخصية المتاحة عبر الإنترنت ، مما يجعل من الصعب على المحتالين توليد جينات في المستقبل واستهداف الهجمات الشخصية. على الرغم من عدم وجود أي خدمة لإزالة جميع بياناتك من الإنترنت ، إذا كنت ترغب في مراقبة عملية إزالة معلوماتك بشكل دائم من مئات المواقع وتلقائيًا. تحقق من اختياراتي الأعلى لخدمات إزالة البيانات هنا.

المسار الرئيسي للستارة

تذكر أن المؤسسات المالية المشروعة لن تضغط عليك أبدًا للعمل على الفور أو النقر على الرابط في الرسائل النصية. عندما يكون هناك شك ، تصل إلى البنك الخاص بك مباشرة باستخدام القنوات الحكومية. بفضل جين ، لجذب انتباهنا. اليقظة الخاصة بك لم تحميك فحسب ، بل ساعدت أيضًا في تثقيف الآخرين. معا ، يمكننا أن نكون خطوة واحدة قبل المحتالين وحماية شؤوننا المالية.

انقر هنا للحصول على تطبيق Fox News

هل تعتقد أن الحكومات أو الوكالات التنظيمية مثل لجنة الاتصالات الفيدرالية أو مقدمي الخدمات الخلوية تريد صعود نصوص الاحتيال وحماية المستهلكين من مخططات الممارسات الخاطئة؟ أخبرنا بالكتابة cyberguy.com/contact

معظم النصائح التقنية وتنبيهات الأمن ، اشترك في النشرة الإخبارية المجانية لـ Cybergoy Report cyberguy.com/newsledter

اطرح سؤالًا من كورت أو أخبرنا عن القصص التي تريد تغطيتها

اتبع الستائر على قنواتها الاجتماعية

إجابات على أسئلة Cybergo الأكثر طرحًا:

جديد من كورت:

حقوق الطبع والنشر 2025 Cybergoy.com. جميع الحقوق محفوظة.